ترجمة وتحرير نون بوست

تمكن موقع “وكيليكس” من الكشف عن الطرق المشكوك فيها التي تتبعها وكالة الاستخبارات المركزية لضمان سلامة مواطني الولايات المتحدة. فعمليات التجسس التي تم تسجيلها، وأنظمة اختراق الهواتف وأجهزة التلفاز التي تم إدخالها من وراء الشركات المنتجة، تعدّ أمرا غير أخلاقي البتّة. ومع ذلك، فإن تاريخ التجسس والقرصنة قد شمل نطاقا أوسع من ذلك بكثير.

ونظرا لعدم وجود داع للحديث عن الضرر الذي تسببت فيه شركة “ياهو” في سنة 2016 في هذا المجال، عندما أجبرتها وكالة الاستخبارات المركزية على التجسس على مستخدميها، سوف نقوم بإلقاء نظرة إلى الوراء للتذكير بأول عمليات القرصنة التي شهدها التاريخ عن طريق جهاز “كهروميكانيكي” يقوم بإرسال إشارة لاسلكية للمتجسسين.

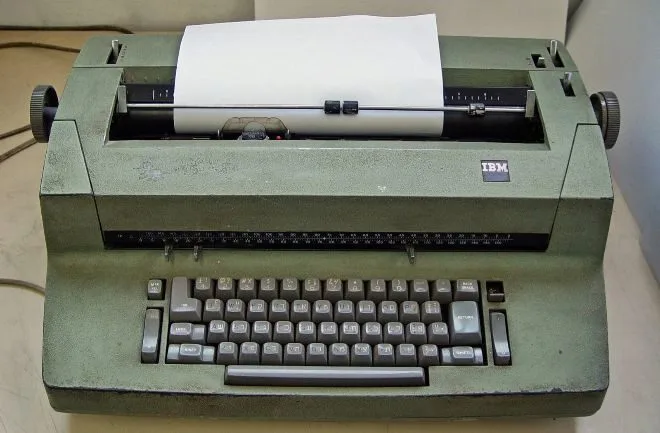

في هذا الإطار، وداخل الآلات الكاتبة على غرار أجهزة “آي بي إم”، يمكن الكشف عن طريق المغناطيس، عن أي حروف تتم كتابتها لترسل إشارات إلى أجهزة الاستقبال بمجرد الضغط عليها عن طريق ترددات لاسلكية. وتجدر الإشارة إلى أن مقر أجهزة الاستقبال كانت قريبة من مكان هذه الآلات الكاتبة نظرا لضعف الذبذبات التي ترسلها الأجهزة اللاسلكية.

على الرغم من أن أنظمة القرصنة والرصد قد أصبحت اليوم أكثر تطورا وتعقيدا، إلا أن هذا النوع من الرقابة والتجسس يخضع لتحديات كبيرة على مستوى المنافسة السياسية

بالتالي، يعدّ ذلك مثالا بسيطا لعملية اختراق على أسس صحيحة، تماما مثل التي تحدث اليوم. ومن هذا المنطلق، من الواضح أن هدف “القراصنة” والمتجسسين كان يكمن في الآلات الكاتبة، وأجهزة الكمبيوتر، والآلات الطابعة وأي جهاز قابل للتشفير. ونظرا لوجود هذه الأجهزة في السفارات، فإنها تشكل خطورة كبيرة على دبلوماسية البلاد.

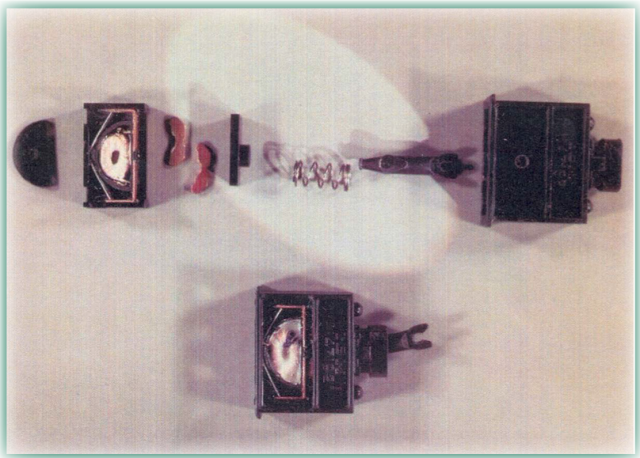

على الرغم من أنه تم توثيق هذه المسألة من قبل وكالة الأمن القومي في سنة 1983، إلا أنها ظهرت علنا في سنة 2012. وفي هذا السياق، اعترفت الوكالة بأن محاولة التجسس هذه كانت الأولى من نوعها، حيث كانت بمثابة “قفزة” نوعية للسوفييت، مقارنة بالأساليب القديمة التي كانت مُعتمدة في الحرب الباردة.

إلى حد هذه اللحظة، تفترض الولايات المتحدة أنه بإمكان عدوها التجسس عليها بكل بساطة، وذلك عن طريق ميكروفونات صغيرة مخبأة في أماكن نائية. لكن مع هذا الجهاز الصغير، يمكن نقل المعلومات من خلال الذبذبات وذلك في حال كانت مكتوبة عن طريق الآلات الكاتبة.

يمكن الكشف عن طريق المغناطيس، داخل الآلات الكاتبة، عن أي حروف تتم كتابتها لترسل إشارات إلى أجهزة الاستقبال بمجرد الضغط عليها عن طريق ترددات لاسلكية

من جهة أخرى ونظرا لتطور هذه التكنولوجيا، افترضت حكومة الولايات المتحدة وجود أجهزة أخرى من هذه الفئة، مما دفعها إلى فتح تحقيق لتحديد مواقع هذه الأجهزة حتى تتمكن من حماية سفاراتها ومواقعها الحساسة من تهديدات التجسس المحتملة. وبالتالي، انقلبت السفارة في موسكو رأسا على عقب، وتم تفتشها عن طريق جهاز الأشعة السينية وذلك للتأكد من عدم وجود أي أثر للتجسس المباشر عليها بأي شكل من الأشكال.

وتجدر الإشارة إلى أن هذه العملية كانت بطيئة ومكلفة جدا، لكنها خدمت وكالة الأمن القومي، لتتمكن بدورها من تحذير موظفيها من هذه المخاطر المحتملة والبدء في توعية بقية أعضاء الجهاز البيروقراطي للولايات المتحدة في سفارات البلدان الشيوعية من هذه المخاطر الحقيقية. وعموما، تمكنت الوكالة من اكتشاف خمسة أجهزة من هذا النوع بمميزات مختلفة ومتطورة.

لكن، على الرغم من أن أنظمة القرصنة والرصد قد أصبحت اليوم أكثر تطورا وتعقيدا، إلا أن هذا النوع من الرقابة والتجسس يخضع لتحديات كبيرة على مستوى المنافسة السياسية. ومن بين هذه التحديات، وضع جسم مادي داخل الآلة الكاتبة دون إثارة الانتباه لتقوم بعد ذلك بإعادة إرسال الأصوات إلى المخترقين، وهو ما يمثل إنجازا عظيما في مجال الهندسة الإعلامية.

المصدر: الموندو